Ops! Tech blog... e non solo

- Dettagli

- Will

- Market

- Visite: 431

Hai bisogno di più spazio, mantenendo alte le prestazioni? Approfitta della nuova offerta Amazon che ti permette di avere questo SSD da 120GB a soli 14€.

Aggiungilo al carrello adesso e, se sei abbonato Prime, lo riceverai a casa tua nel giro di un paio di giorni al massimo.

Veloce, efficiente, compatto e leggero: questo SSD ha tutto per garantirti un immediato aumento dello spazio a disposizione.

sono disponibili altri tagli a prezzi veramente interessanti!

Link al dispositivo:

SSD 120Gb: https://amzn.to/3RrxzsG

SSD 240Gb: https://amzn.to/3SLFH8b

SSD 480Gb: https://amzn.to/3e01DxM

- Dettagli

- Will

- News

- Visite: 434

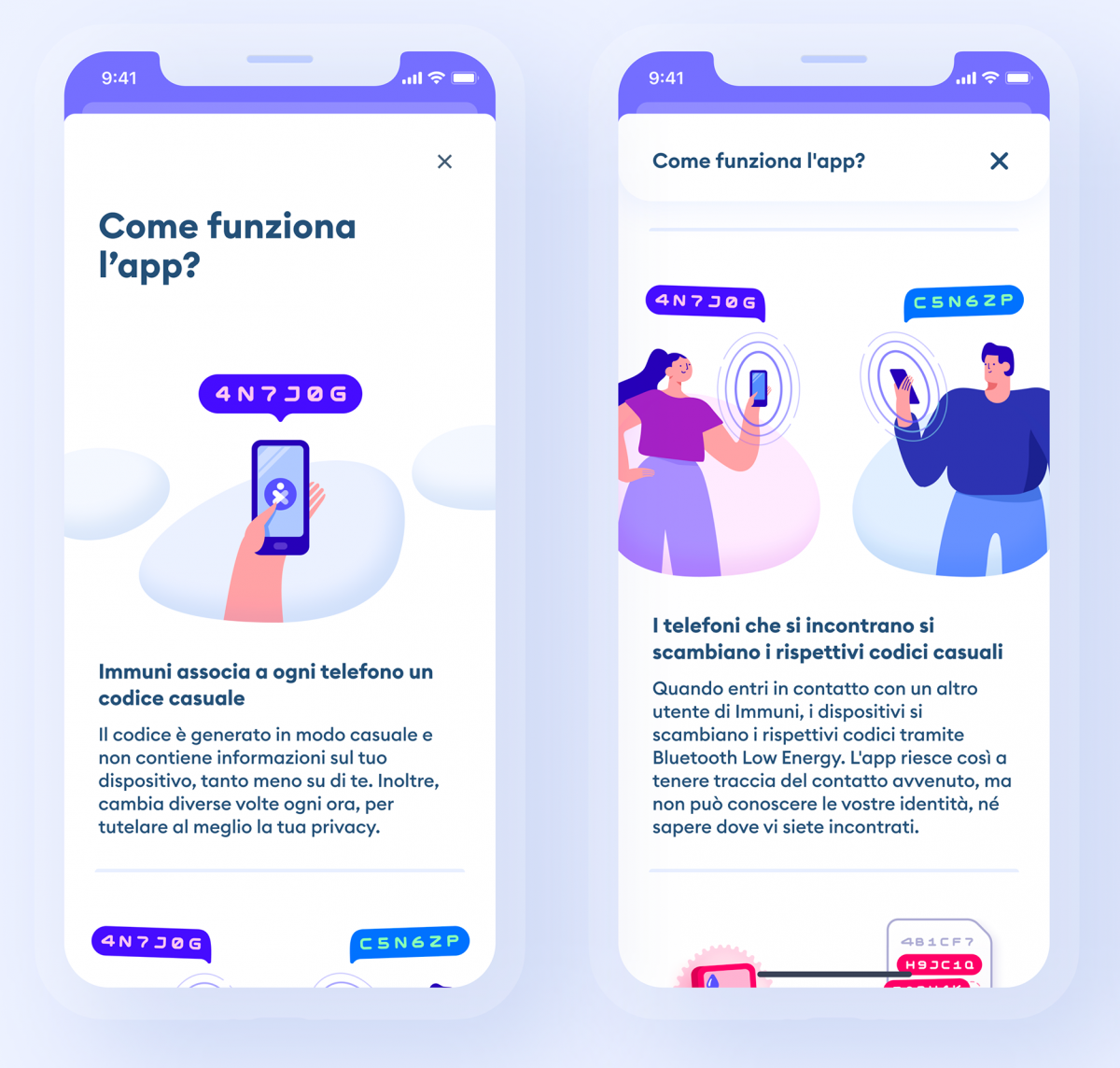

Secondo la dashboard da oltre due settimane l’app non registra più contatti e non invia più notifiche. Il servizio sembra essere stato spento.

Immuni sembra morta. Nessun annuncio ufficiale, il sito è ancora raggiungibile e le app sono ancora scaricabili, eppure da oltre una settimana tutta la parte di reportistica che genera i grafici relativi al numero di notifiche inviate e agli utenti positivi è totalmente bloccata, linea piatta e nessun numero. Il dubbio è che i server siano stati spenti, o che sia successo qualcosa, magari in seguito ad un aggiornamento, che ha messo fuori uso il sistema senza che nessuno abbia fatto nulla per ripristinarlo.

Non che cambi molto, Immuni non ha mai funzionato come doveva.

Resta il fatto che 20 milioni di persone l’hanno scaricata, secondo il sito, e che probabilmente milioni di persone hanno ancora l’app installata sul telefono che lavora in background, sfruttando il bluetooth e le api di prossimità. App che ora si può serenamente cestinare.

- Dettagli

- Will

- Tech MacGyver

- Visite: 11189

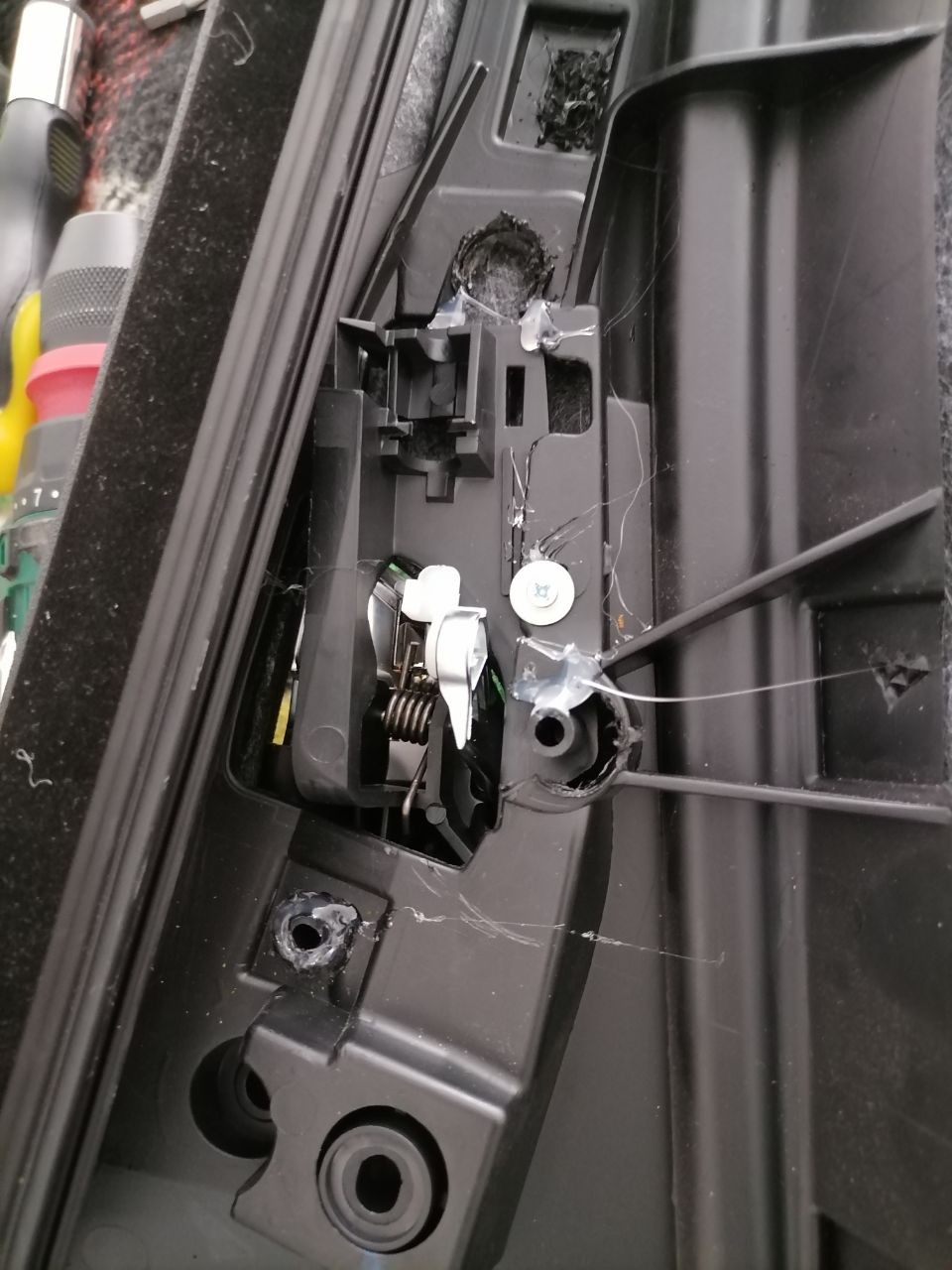

Ebbene si, anche io come Alfista sono stato colpito dal difetto della maniglia della giulietta...

Ebbene si, anche io come Alfista sono stato colpito dal difetto della maniglia della giulietta...

Questo post non ha nulla a che vedere con l'informatica... ma andava condiviso 😂!

Per chi non lo sapesse le Giulietta hanno un grande difetto costruttivo sulle maniglie interne, vuoi la plastica, vuoi la leva che viene effetuata sui perni tendono a spezzarsi....

Va be direte... basta cambiare la maniglia e il gioco è fatto.... Non è la mia prima Alfa e non sono i primi problemi a cui sono abituato, sui vecchi modelli, ma peccato che Mamma Alfa Romeo ha previsto come ricambio tutto il pannello alla modica cifra di 400€.....!!!!

il problema di fondo è che alcune parti vengono montate in catena di montaggio e sono stampate/fuse prima di montare il pannello completo, dunque bisogna ingegnarsi per lo smontaggio e la riparazione della parte in questione.

Fortunatamente la maniglia su canali alterantivi si trova facilmente dai 15€ ai 30€ ed è il più simile all'originale, attenzione SIMILE non ORIGINALE.

Trovata serve: manualità, molta pazienza (2h 1/2 almeno) e attrezzi adeguati per non rovinare l'auto.

Appunterò qui una serie istruzioni e documentazione che mi sono serviti per arrivare alla riparazione della portiera, perchè veramente è stata un impresa...

Passi fondamentali per rimuovere il pannello:

- Smontare la viteria nelle posizoni segnalate

- rimuovere le plastiche sul portellone (maniglia e cassa) mediante attrezzi adeguati

- staccare in connettori a vista

- Io consiglio di rimuovere il pannello di controllo dei vetri elettrici e sconnettere i due connettori colorati

altrimenti al rimontaggio diventerà scomodo reinserirli per via dello spazio ristretto - usare i leveraggi plastici o simili per rimuovere il pannello lungo il controno senza rovinare/rompere il pannello

- una volta staccati i fissaggi a pressione alzare il pannello che è incastrato sul bordo del vetro elettrico.

- staccare filo metallico della maniglia incriminata stando attendi a non rompere l'anello che lo tiene bloccato perchè non fa parte del'acquisto della maniglia, coì come il tappo copri viteria

Video esplicativo trovato su Youtube per rimuovere il pannello: https://www.youtube.com/watch?v=b5fH5-HAN4Y&t=3s

Rimozione Maniglia:

La maniglia è stata fusa in fase di montaggio, dunque bisogna rompere la fusione per liberara la parte, qui dipende da voi: io ho usato un dremel e un piccolo trapano-avvitatore per rimuovere il collare di plastica della fusione, ma almeno nel mio caso per rimuovere la parte ho dovuto romperla in due parti per estrarla.

Fatto questo siamo a metà dell'opera!

Modifica e montaggio maniglia:

Dopo aver visto e letto parecchi tutorial, ho effettuato queste modfiche alla parte in questione per poter farla entrare:

- ho tagliato l'estremita cerchiata, impossibile da inserire tra il pennello di estetica e il pannello interno

- all'occorenza ho rotto i perni distanziali se non passava

- ho accorciato/smumssato uno dei perni che andrebbero fusi sui fori

- Accertarsi che le scanalature dove il cavo dell'apertura entrino (le mie erano sbavate male e ho dovuto adattarle/rifilarle col taglierino)

Fatto ciò sono riuscito a far scivolare la maniglia all'interno della sede e farla agganciare.

Invece di fondere la plastica ho preferito usare la colla a caldo e una vite di fissaggio (sperando che il tutto regga col tempo)

Dopo di che non rimane che rimontare il tutto in maniera opposta allo smontaggio, sempre con molta pazienza...

2 o 3 ore di vita perse, ma risparmiato 400€

Link alle parti:

Maniglia compatibile: https://amzn.to/3BDvVQ1

Accessori smontaggio: https://amzn.to/3BKQNoB

Dremel: https://amzn.to/3BdwVIV

- Dettagli

- Will

- Market

- Visite: 418

Il digitale terrestre con il nuovo standard DVB-T2 è in arrivo. Il termine ultimo per adeguarsi a questo cambiamento epocale è gennaio 2023, mese in cui avverrà l’ultimo grande switch off a livello nazionale. Ricordati però che per beneficiare del Bonus TV Decoder hai tempo fino al 31 dicembre 2022, salvo esaurimento fondi.

Il digitale terrestre con il nuovo standard DVB-T2 è in arrivo. Il termine ultimo per adeguarsi a questo cambiamento epocale è gennaio 2023, mese in cui avverrà l’ultimo grande switch off a livello nazionale. Ricordati però che per beneficiare del Bonus TV Decoder hai tempo fino al 31 dicembre 2022, salvo esaurimento fondi.

Quindi approfitta di una delle più interessanti offerte a tema digitale terrestre. Acquista il fantastico Decoder DVB-T2 DCOLOR a soli 20,99 euro, invece di 34,98 euro. Questo prezzo speciale lo ottieni applicando il coupon di 6 euro direttamente sulla pagina dell’articolo.

Attenzione però, perché questo sconto è un’esclusiva per i clienti Amazon Prime. Iscriviti subito al servizio e attiva la prova gratuita di 30 giorni. Non solo otterrai prezzi speciali su milioni di articoli, ma avrai garantiti anche spedizione e reso gratuiti.

La particolarità del Decoder DCOLOR riguarda le sue dimensioni. Questo dispositivo è invisibile perché si collega direttamente dietro il televisore. Perciò non avrai quei fastidiosi e antiestetici box sotto o a fianco del tuo apparecchio, nella confezione, oltre all’apparecchio da collegare alla tua televisione, è incluso anche un telecomando universale. Essendo 2 in 1 potrai programmarlo con facilità perché gestisca contemporaneamente sia il televisore che il decoder. Sarà molto comodo ed efficiente.

Collegalo con estrema facilità al cavo dell’antenna, trasmetterà tutti i canali TV direttamente sul tuo televisore tramite porta HDMI. Questo garantisce un’ottima qualità di immagine con risoluzione fino a 1080p in HD.

Link al dispositivo:

Decoder DVB-T2 DCOLOR https://amzn.to/3xa2Bh4

- Dettagli

- Will

- Software

- Visite: 480

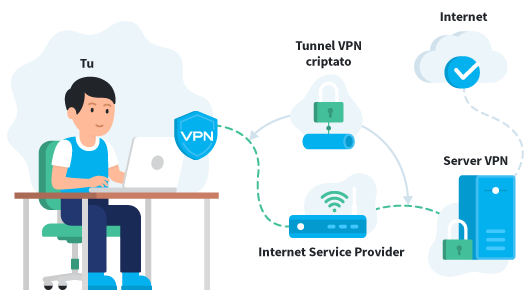

Le VPN offrono un servizio utile nel settore della sicurezza digitale. Per ottenere risultati concreti in questo senso, adottano dei protocolli appositi in grado di proteggere gli utenti.

A grandi linee, le soluzioni più diffuse in tal senso sono due: OpenVPN e WireGuard. Ma quale delle due può essere la soluzione realmente migliore?

OpenVPN è un protocollo di connessione open source lanciato sul mercato nell’ormai lontano 2001. Questa tecnologia crea un tunnel sicuro tra due punti di connessione in modo che i dati possano essere trasferiti (sia in entrata che in uscita) in modo sicuro.

Questa tecnologia è la più collaudata, tanto che è utilizzata abitualmente da alcuni dei provider più famosi del settore.

Ecco un breve schema di come funziona una VPN (Virtual Private Network)

WireGuard o OpenVPN: Protocolli di sicurezza a confronto:

La crittografia utilizzata con il protocollo OpenVPN è configurabile, il che significa che l’utente può scegliere quello che vuole: attualmente è possibile utilizzare AES, Blowfish, Camellia e ChaCha20 su OpenVPN.

WireGuard è molto più giovane di OpenVPN, essendo stato proposto al pubblico nel 2019. Ma questo protocollo è diventato rapidamente popolare in tutto il mondo per la sua capacità di proteggere il traffico dati online, pur avendo un impatto minimo sulla banda.

Rispetto ad OpenVPN infatti, questo protocollo è molto più leggero in termini di codice. Quale delle due opzioni scegliere?

Va detto che sia OpenVPN che WireGuard sono un’ottima soluzione a livello di sicurezza. Entrambe le soluzioni hanno comunque piccoli pro e contro.

OpenVPN è più collaudato e presenta bug pressoché inesistenti, WireGuard è più prestante ma, vista la sua relativa giovinezza, può anche presentare più facilmente potenziali falle.